2020-09-04 リリース内容#

今回のリリースでは以下を変更しました。

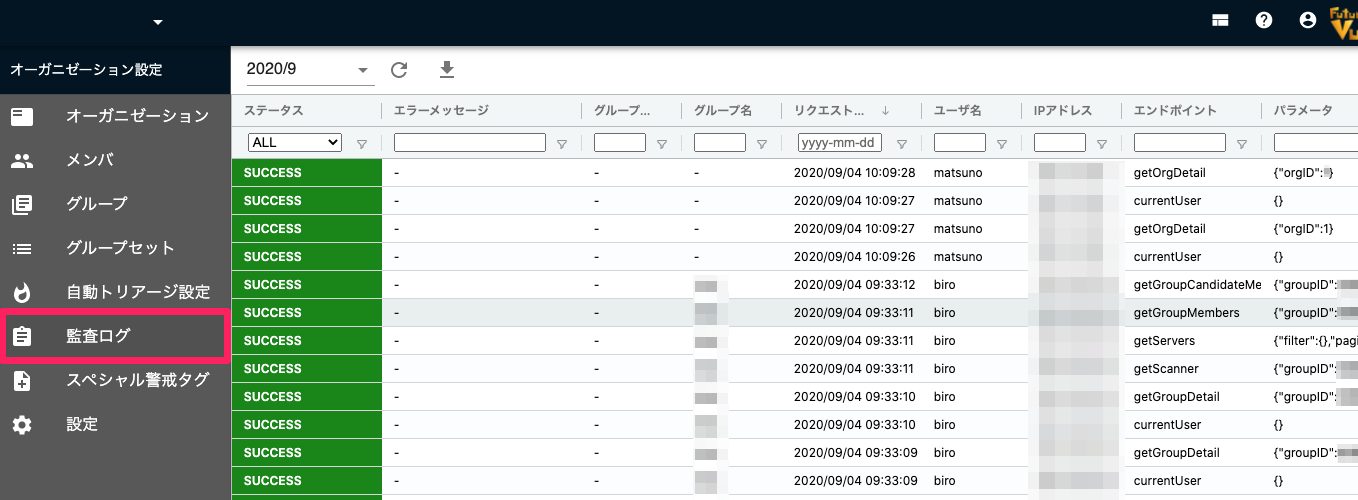

監査ログ機能を追加#

本機能は CSIRT プランのみ対象です

オーガニゼーションに所属しているユーザの操作履歴を表示、CSV ダウンロードできるようになりました。

オーガニゼーションに所属しているユーザの操作履歴を表示できます。 データの表示は月単位で切り替え可能となっており、左上の月を選択すると過去の操作ログを確認できます。 また、矢印アイコンをクリックすることで CSV 形式にてダウンロード可能です。

取得、表示できる項目は以下の通りです。

| 項目名 | 説明 |

|---|---|

| ステータス | リクエストが成功したか失敗したかを表示(SUCCESS, ERROR) |

| エラーメッセージ | リクエストにエラーが発生した時のエラーメッセージ |

| グループセット名 | グループセット名(グループセットの操作をした場合のみ表示) |

| グループ名 | グループ名(グループの操作をしたときのみ表示) |

| リクエスト日時 | リクエストをした日時 |

| ユーザ名 | リクエストしたユーザ名 |

| IPアドレス | リクエストしたユーザのIPアドレス |

| エンドポイント | リクエストしたメソッドの名前 |

| パラメータ | リクエストしたパラメータの名前 |

注意点は以下のとおりです。

- パラメータが長い場合テーブル上ですべての表示ができないため、セルコピーを利用するか、CSV ダウンロードして内容を確認してください

- パスワード等の機密情報はマスキングされて表示されます

- ログイン、ログアウトはオーガニゼーション外の操作となるため、オーガニゼーションの操作ログとしては残りません

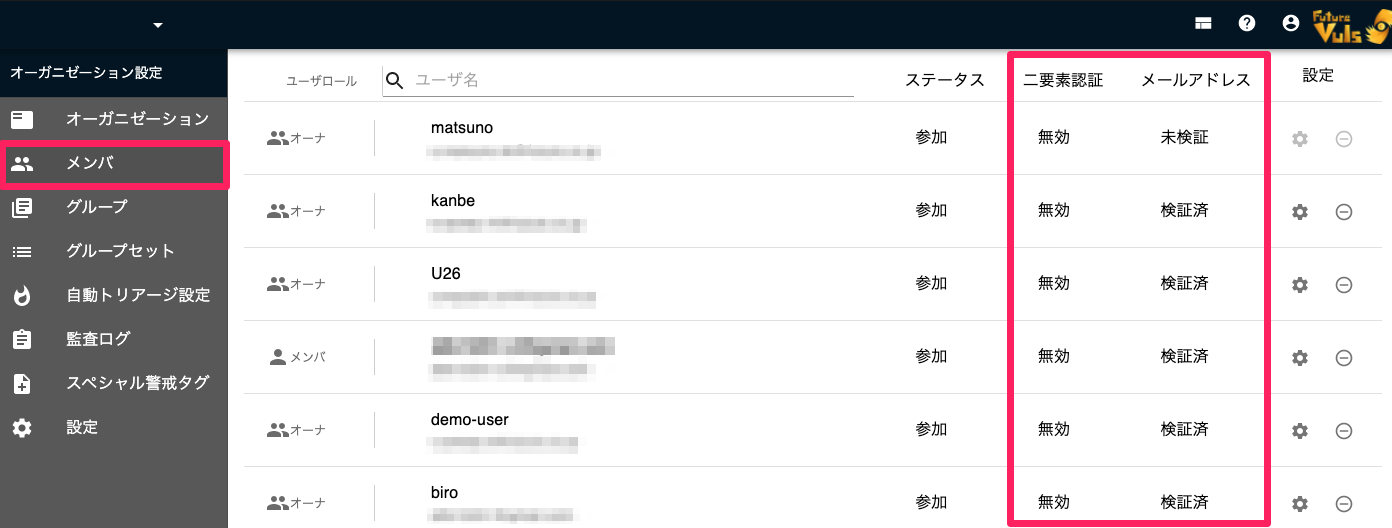

オーガニゼーション設定のメンバ一覧に二要素認証の有無とメール検証の有無の項目を追加#

オーガニゼーション一覧で、所属しているユーザの二要素認証の設定有無とメール検証の有無を確認する項目を追加しました。 二要素認証の設定有無とメール検証の有無はその都度確認しているわけではなく、バックエンドで定期的にチェックしており、その内容が反映されます。 したがって、ユーザが設定を変更して即座に反映されるわけではありません。

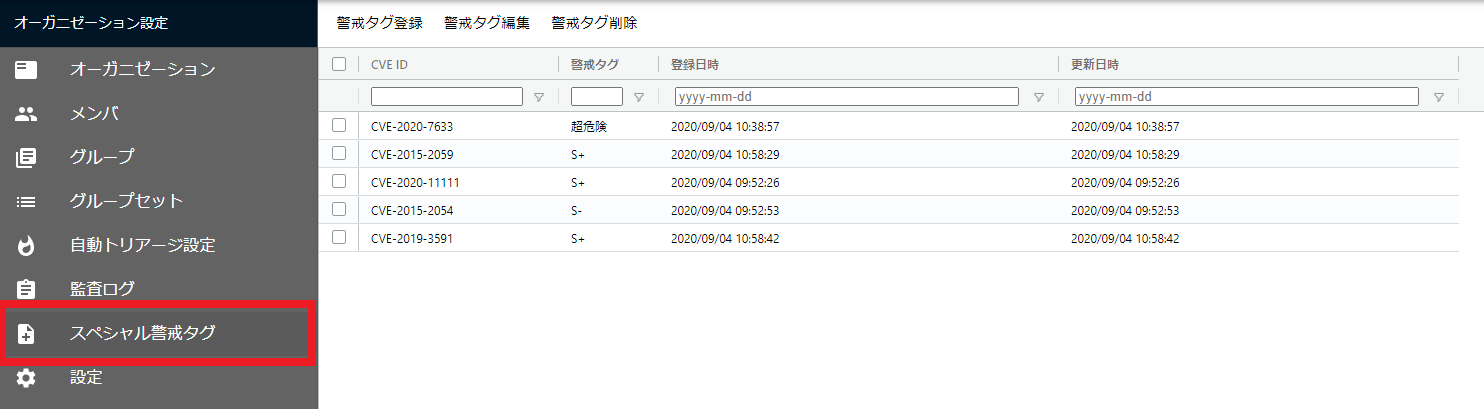

スペシャル警戒タグ機能を追加#

本機能は CSIRT プランのみ対象です

脆弱性情報に対して、独自の警戒タグを設定できるようになりました。 自組織で定めるオリジナルな警戒度情報を CVE-ID に紐づけすることで、タグごとの脆弱性管理が可能です。 警戒タグはオーガニゼーション単位で管理されます。

スペシャル警戒タグの管理は、オーガニゼーション設定のページから行えます。

特定のタグが着いた脆弱性一覧を表示したり、 特定の期間にタグが登録された脆弱性一覧を表示したりできます。

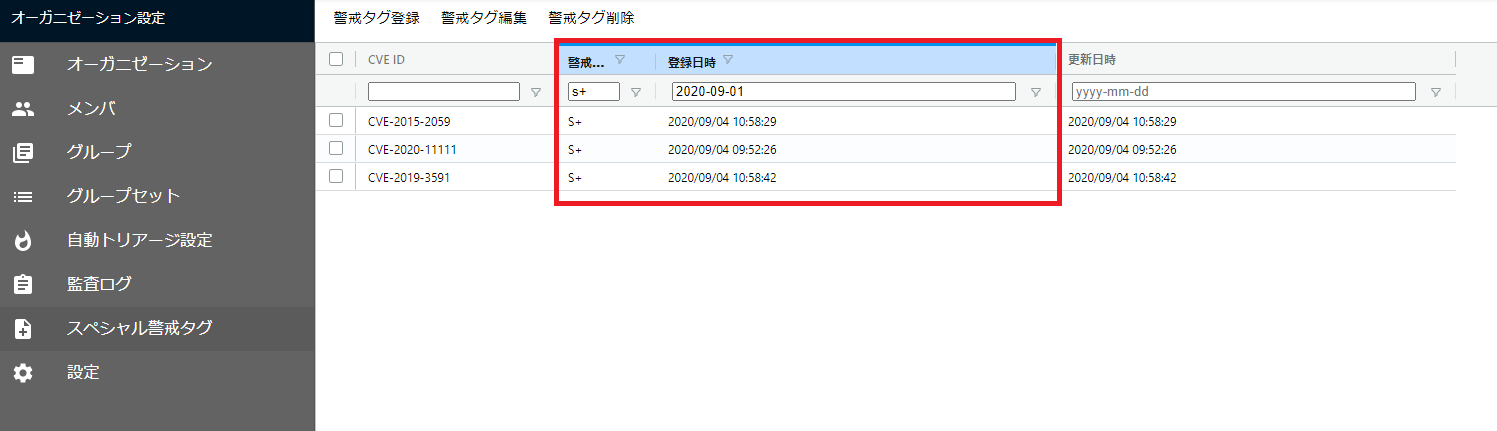

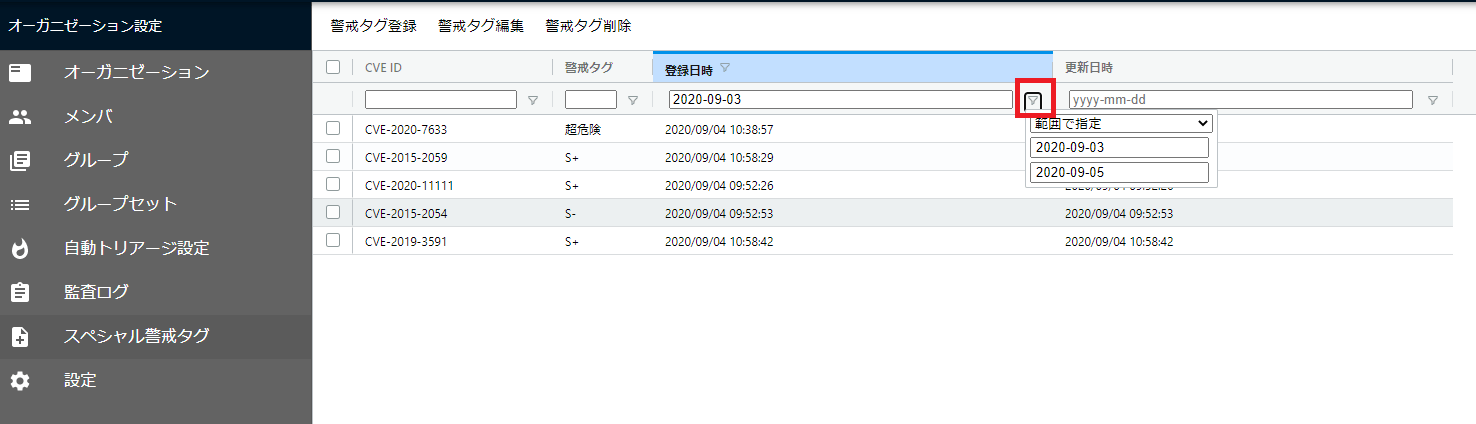

スペシャルタグ登録日時を範囲指定でフィルタする方法#

まず、登録日時カラムの日時入力欄の右側にあるアイコンをクリックします。 検索方法を「範囲で指定」に切り替え、「開始日」と「終了日」を入力すれば、指定の範囲内に登録されたタグのみが表示されます。

※「終了日」で指定した日に登録されたタグは範囲外になります。

Exploit情報源に新たにMetasploitを追加#

検知した脆弱性を突く PoC や Exploit がインターネットに公開されると、攻撃されるリスクが高くなります。 FutureVuls はこれまでも、検知された CVE-ID に PoC, Exploit が公開されているかを表示していました。 今回のリリースで GitHub 上のmetasploit-frameworkを新たな情報源として追加しました。

CPEダイアログチューニング#

CPE 追加画面ダイアログの CPE 名入力補完ロジックを変更しました。

CPE 名の入力時に該当 CPE の検索を高速化し、スペース区切りでの絞り込みができるようになりました。

テキストメールへの対応#

Vuls の通知メールをテキストメールに対応しました。 今までは HTML メールのみの対応となっていましたが、今回のリリースでテキストメールの形式にも対応しました。

不具合修正#

linux scannerのバグフィックス#

スキャナの更新が必要です。

Red Hat 系の kernel-devel のバージョンが複数インストールされている場合に、

実行中カーネルではないバージョンのものが選択されてしまうという不具合を解消しました。

不具合を解消するためには、スキャナの更新が必要です。

ほかいくつかのバグを修正しました。