CSIRT・管理者目線での使い方#

ここでは、組織全体で脆弱性管理をする CSIRT(Computer Security Incident Response Team)の視点から、SSVC を利用した運用フローを説明していきます。

CSIRTでの運用手順#

全社的なリスク確認#

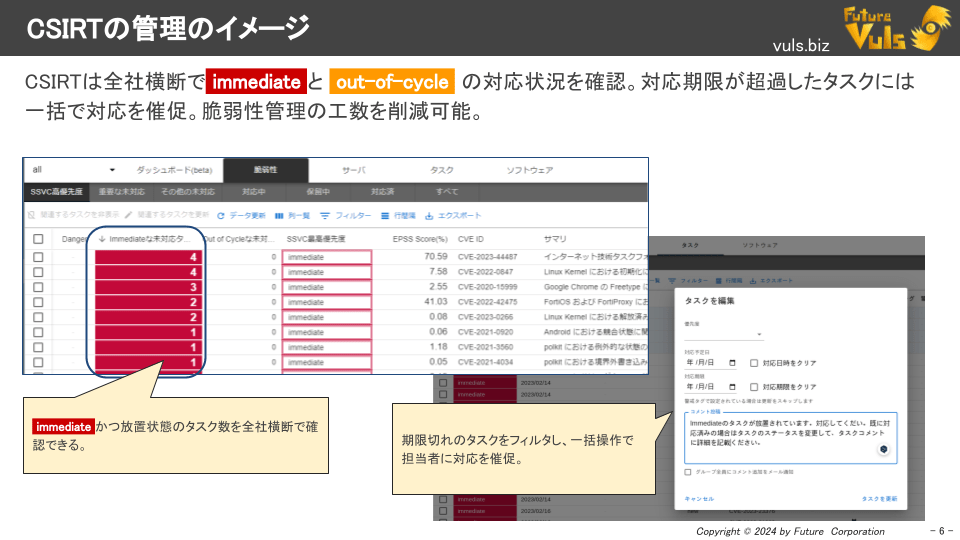

CSIRT 担当者は、全社横断で SSVC によって Immediate や Out-of-Cycle と判断された脆弱性を確認します。

例えば、放置状態のタスクや対応期限切れのタスクをフィルタして、担当者に対応を促します。

タスクの分類と自動設定#

FutureVuls では、「トリガーアクション機能」により、SSVC に基づき以下の項目を自動設定できます:

- ステータス(例:未対応)

- 優先度(例:Immediate は High)

- 対応期限

効率的なグループ管理#

多数のシステムが存在する場合、FutureVuls のグループセット機能を利用し、すべてのシステムを「all グループセット」にまとめることで、全社の脆弱性を1画面で一括管理できます。

具体的な操作例#

放置されている脆弱性を確認する#

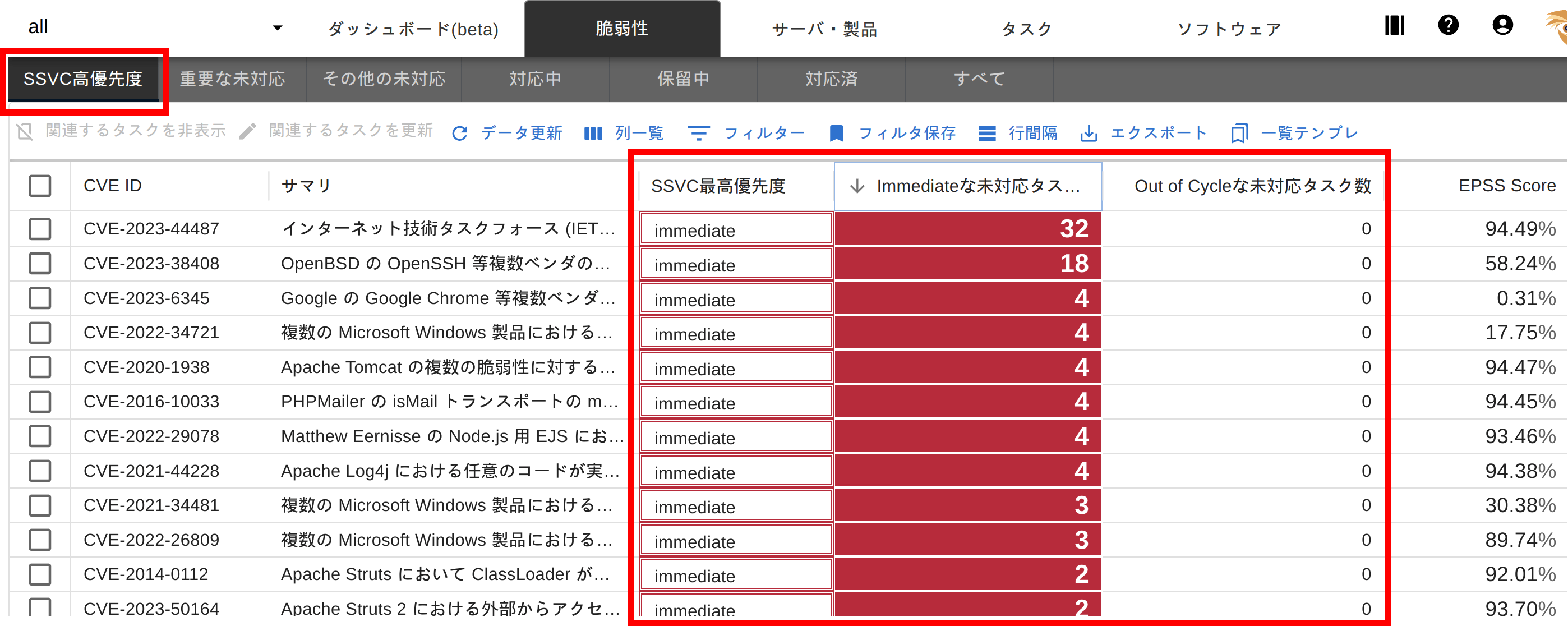

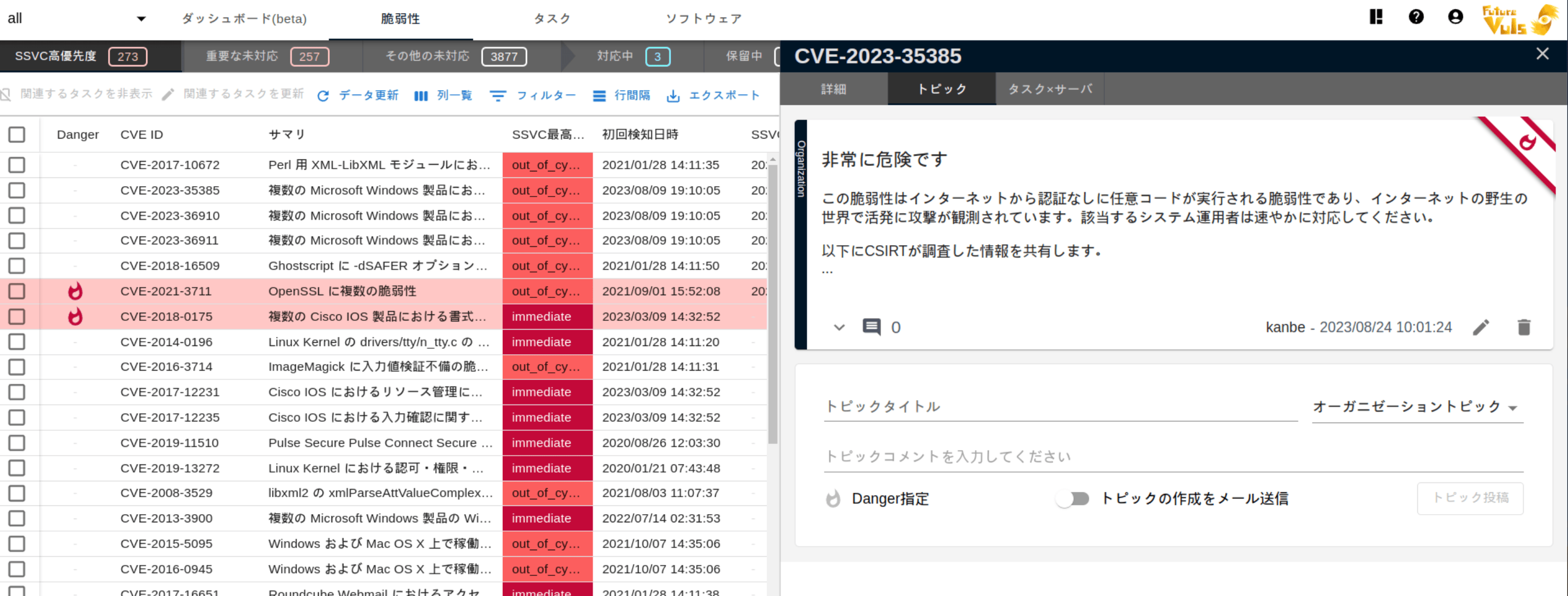

SSVC 高優先度タブ#

「SSVC 高優先度」タブでは、SSVC によって Immediate または Out-of-Cycle に分類されたタスクを持つ脆弱性を確認できます。

「SSVC 最高優先度」列には、そのうち より優先度の高い方 が表示されます。

「immediate な未対応タスク数」列と「Out-of-Cycle な未対応タスク数」列には、タスクステータスが new のまま残っている未対応タスク数が表示されます。

CSIRT は、この 2 列のいずれかが 0 でない行に注目することで、SSVC 高優先度の中で未対応タスクが何件あるかを組織横断で把握できます。

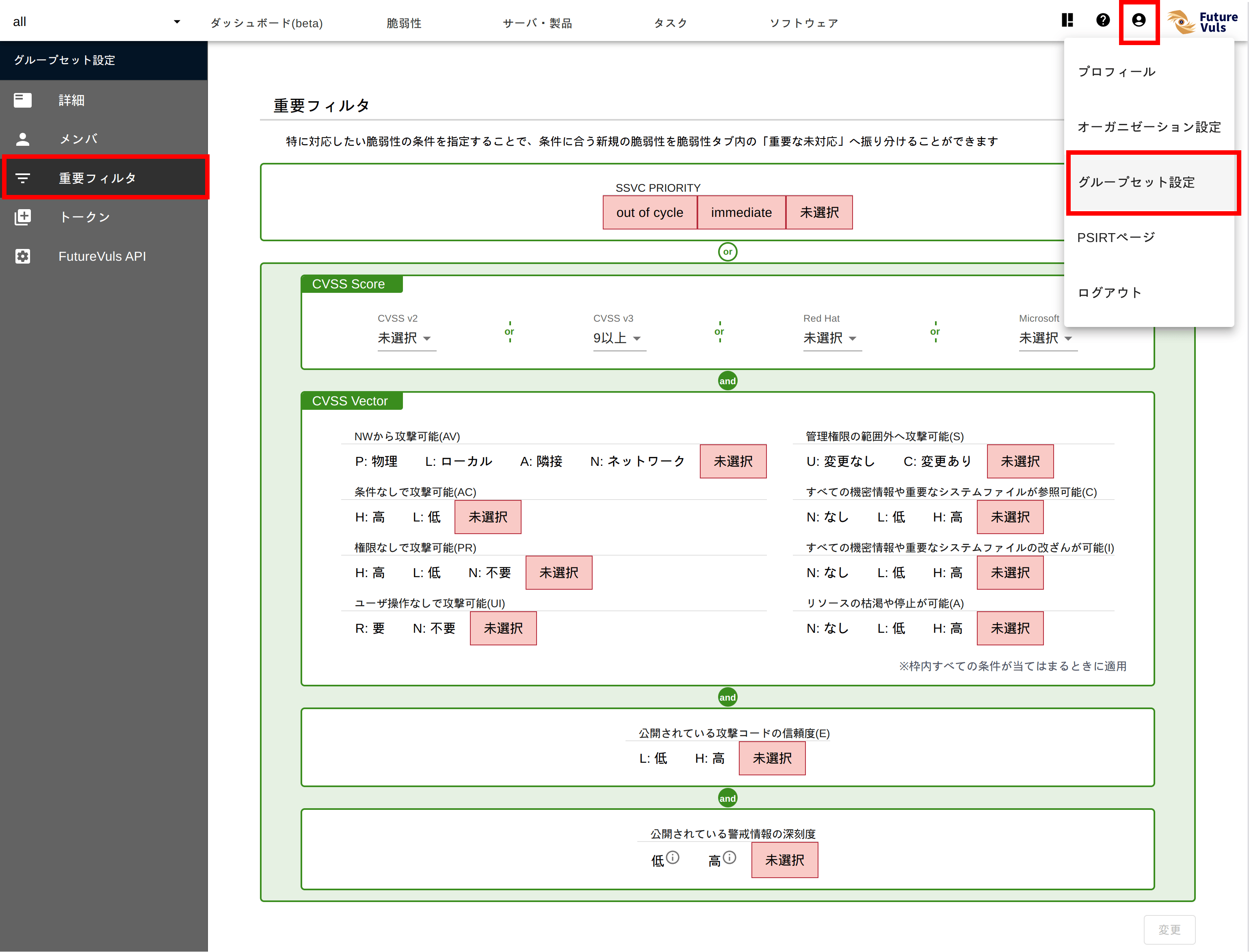

重要な未対応タブ#

「重要な未対応」タブでは、「グループセット設定 › 重要フィルタ」で定義した 重要とみなす条件 に合致する脆弱性を一覧表示できます。 重要フィルタでは、SSVC だけでなく CVSS スコア/CVSS ベクター、攻撃コードの公開有無、KEV や JPCERT などの警戒情報 を AND / OR 条件で柔軟に組み合わせて指定可能です。 SSVC の判定結果に他の指標を加味して優先度を判断したい場合に便利です。

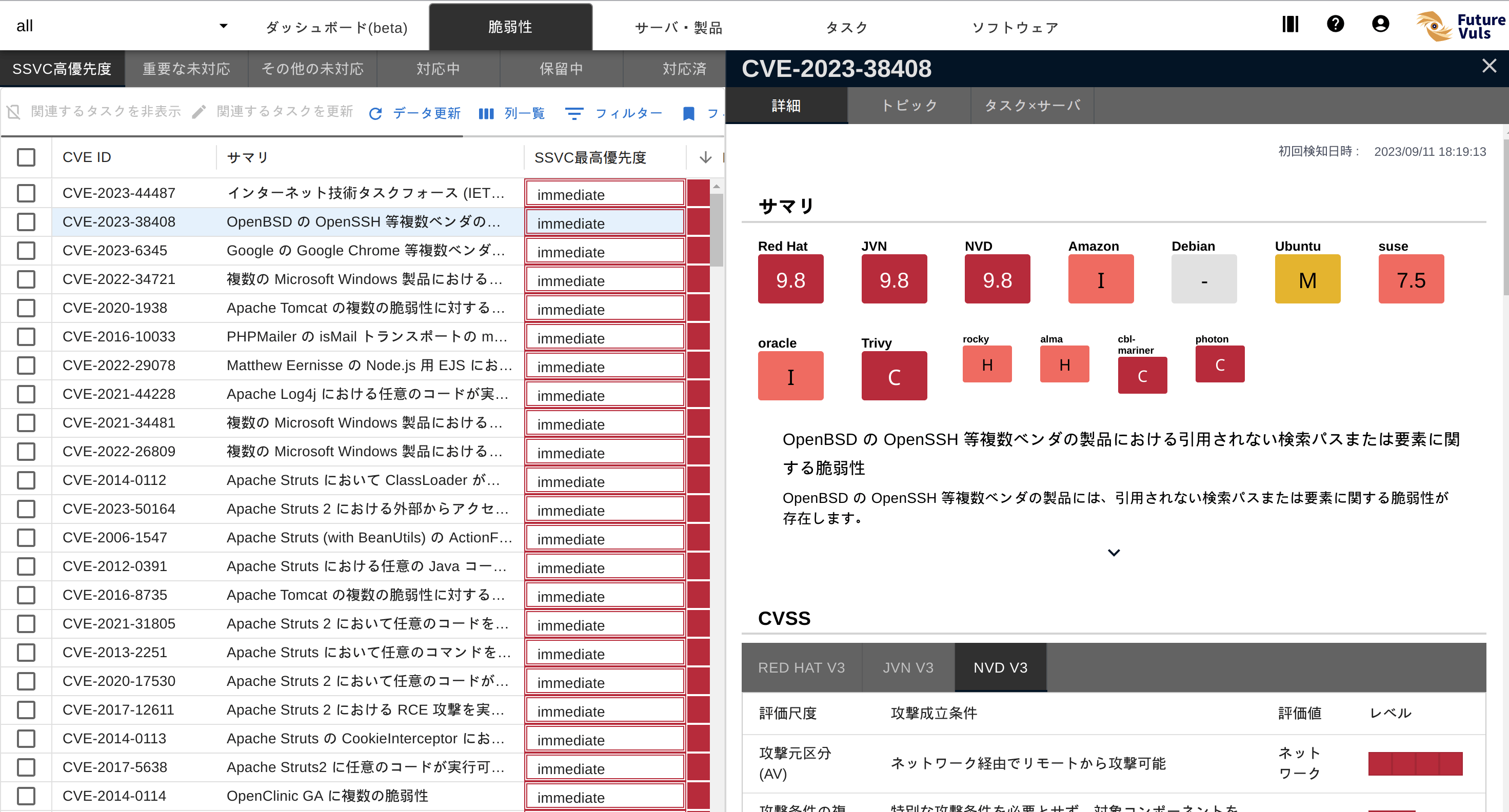

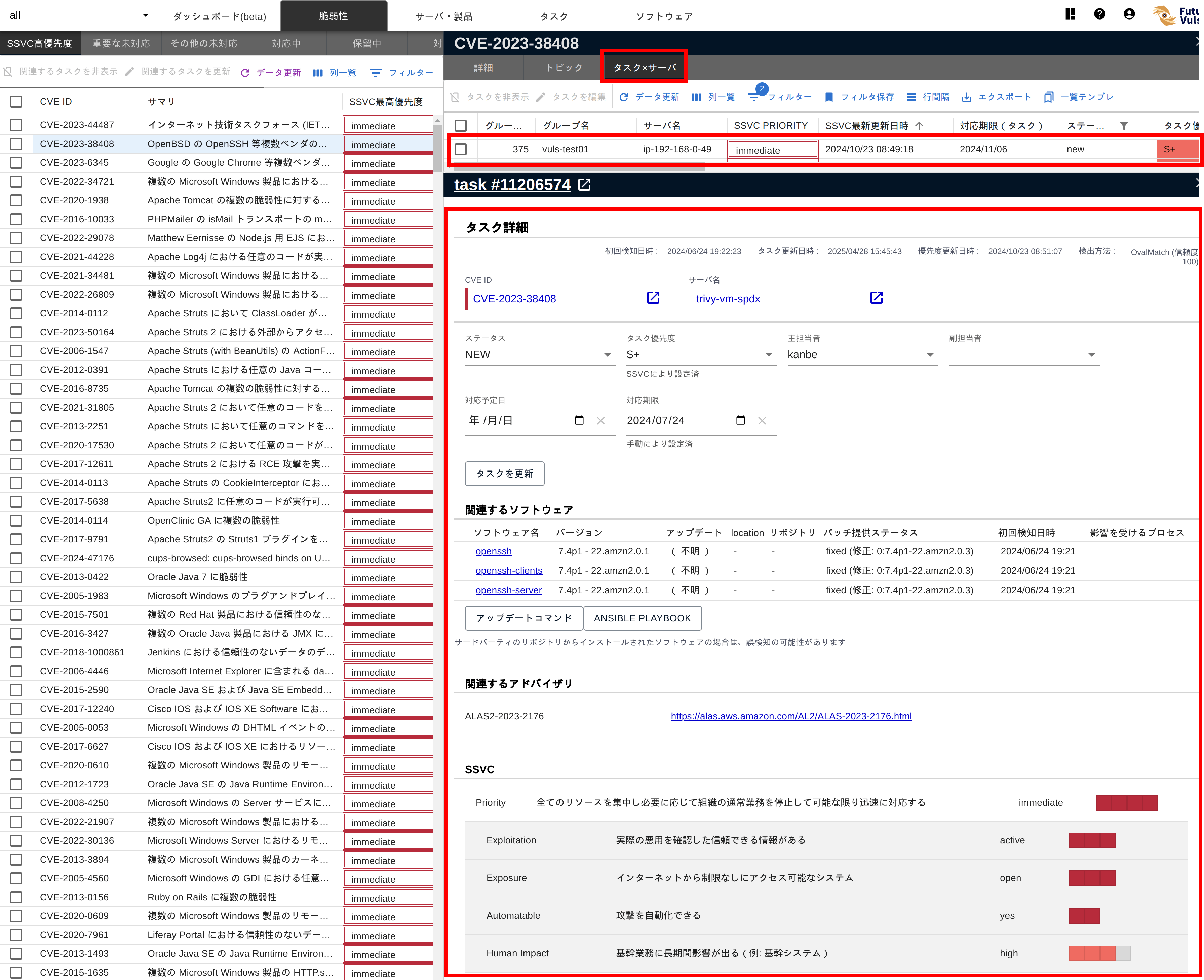

タスクの詳細を確認する#

「SSVC 高優先度」タブまたは「重要な未対応」タブの行をクリックすると、該当脆弱性が どのような脆弱性か、どのグループ・サーバ・製品で未対応か を確認できます。 第 2 ペインの 詳細 タブには、CVSS スコア、KEV や攻撃コードなどの脅威情報、EPSS スコア、一次情報へのリンクが集約されており、選択した脆弱性の内容と現在の脅威度を一目で把握できます。

実際にどのグループ・サーバで検出されているかを確認するには、第 2 ペインの タスク×サーバ タブを開きます。 行をクリックするとタスク詳細画面が表示され、該当ソフトウェア、プロセスの起動有無、ポートが Listen 状態かどうかを確認できます。さらに、担当者の設定、優先度・ステータス・対応期限の変更、タスクコメントによる指示も可能です。

定期的に検出された脆弱性を棚卸しする#

セキュリティ担当者が、組織全体で 危険度の高い脆弱性 を週に 1 度棚卸しするとします。 確認すべきケースは、次の 2 つです。

- Immediate / Out-of-Cycle として新規に検出された脆弱性 (過去に検出されていなかったもの)

- 今週になって優先度が Scheduled などから Immediate/Out-of-Cycle へ昇格した脆弱性 (過去に検出済みだったもの)

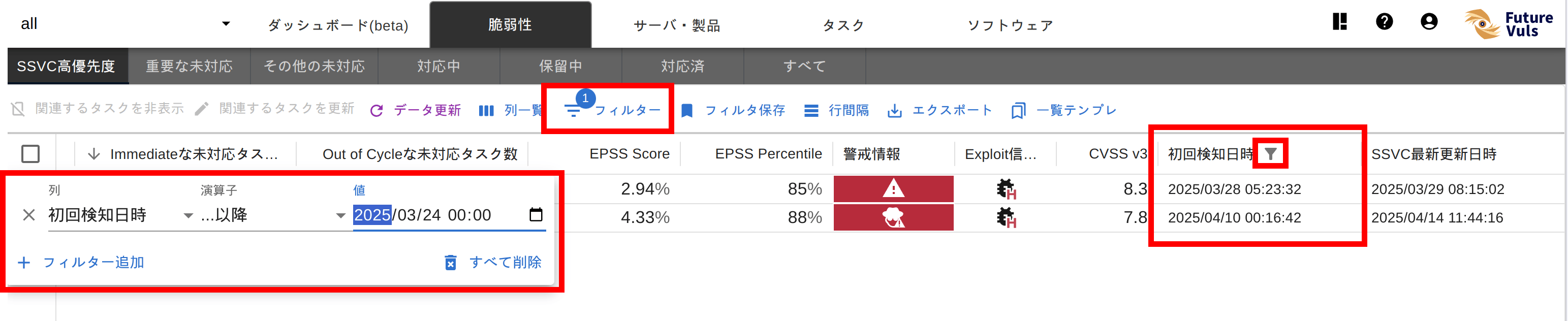

1. 新規に検出された脆弱性を抽出する#

- グループセット選択 「all グループセット › 脆弱性」タブを開く。

- 列フィルター設定 初回検知日時 列で対象期間(例:先週の月曜 0 時以降)を指定

- 結果確認 抽出された行が、週内に 新規 で検出された高優先度脆弱性。

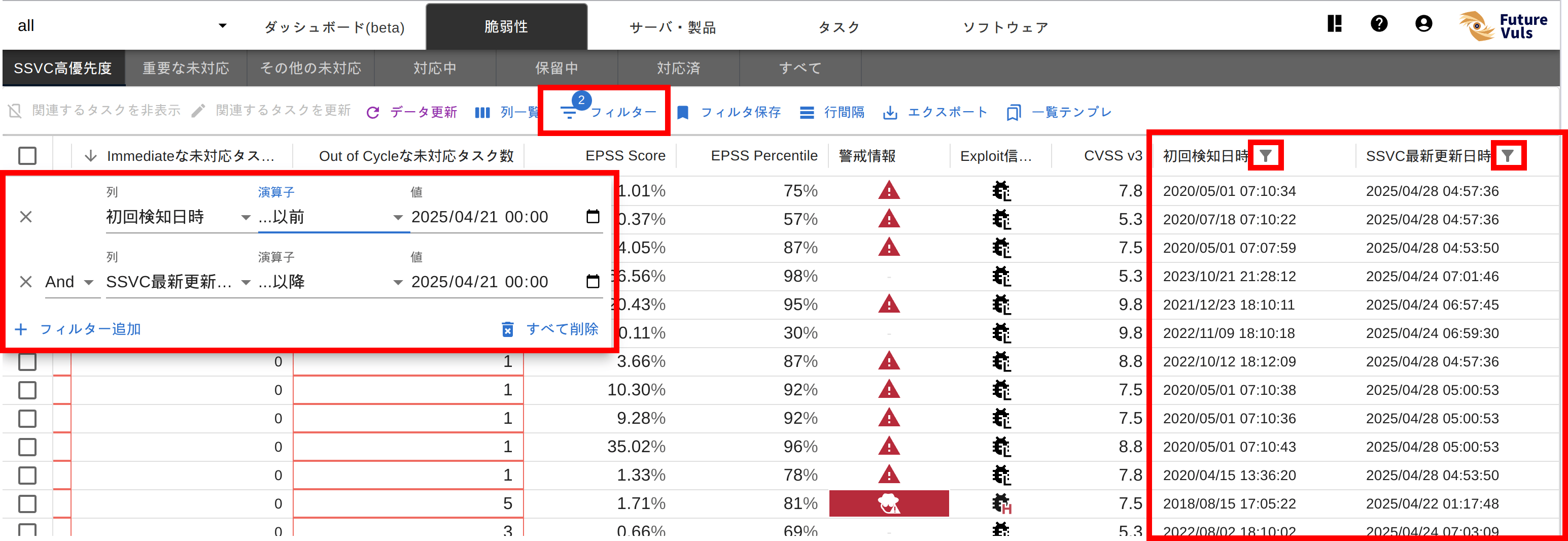

2. 優先度が昇格した脆弱性を抽出する#

- グループセット選択 「all グループセット › 脆弱性」タブを開く。

- 列フィルター設定

- SSVC 最終更新日時 列で対象期間(先週の月曜 0 時以降)を指定

- 初回検知日時 列で対象期間 以前 の日付を指定(※新規ではないことを明示)

- 結果確認 抽出された行が、今週になって優先度が昇格した脆弱性。

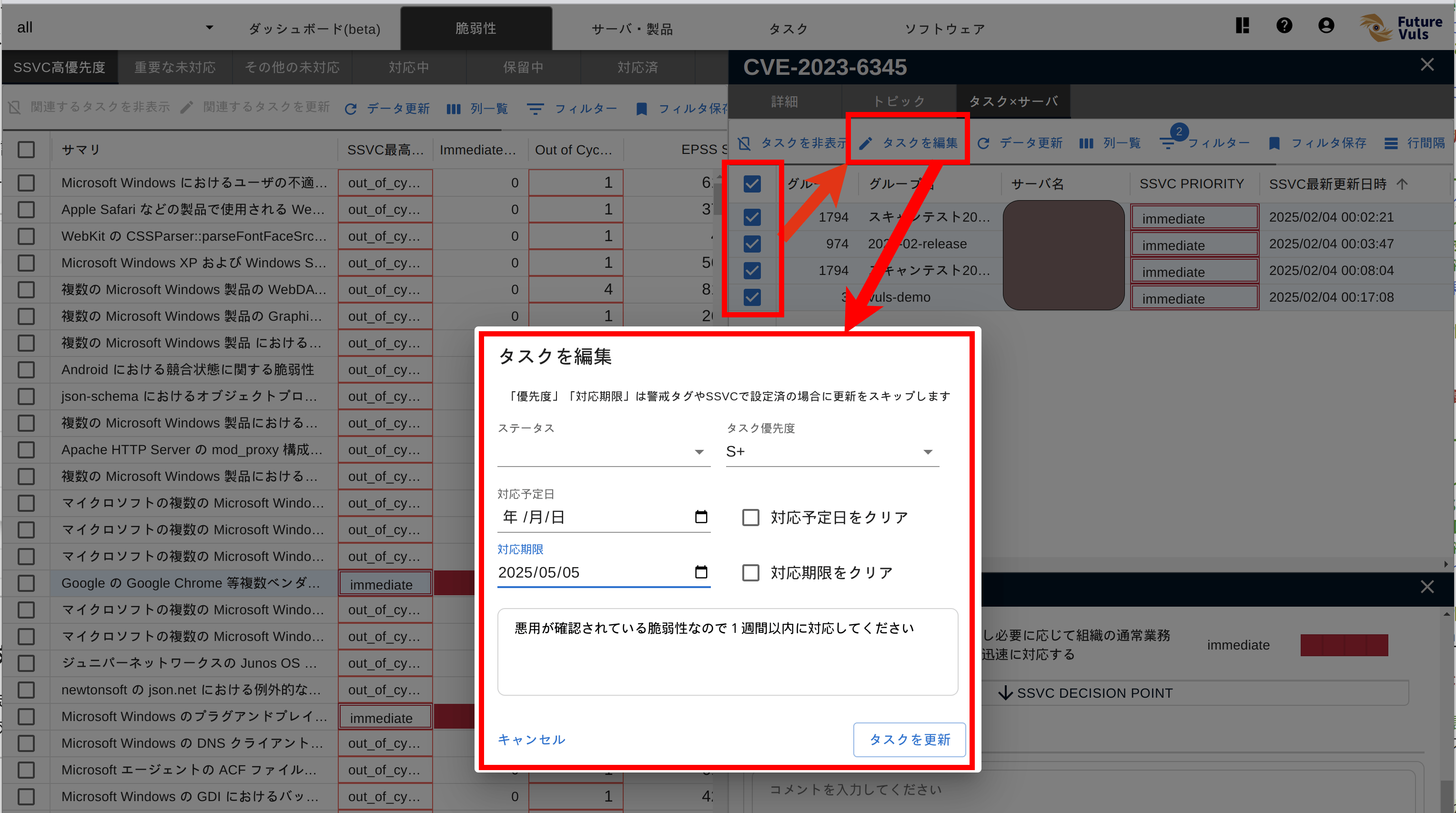

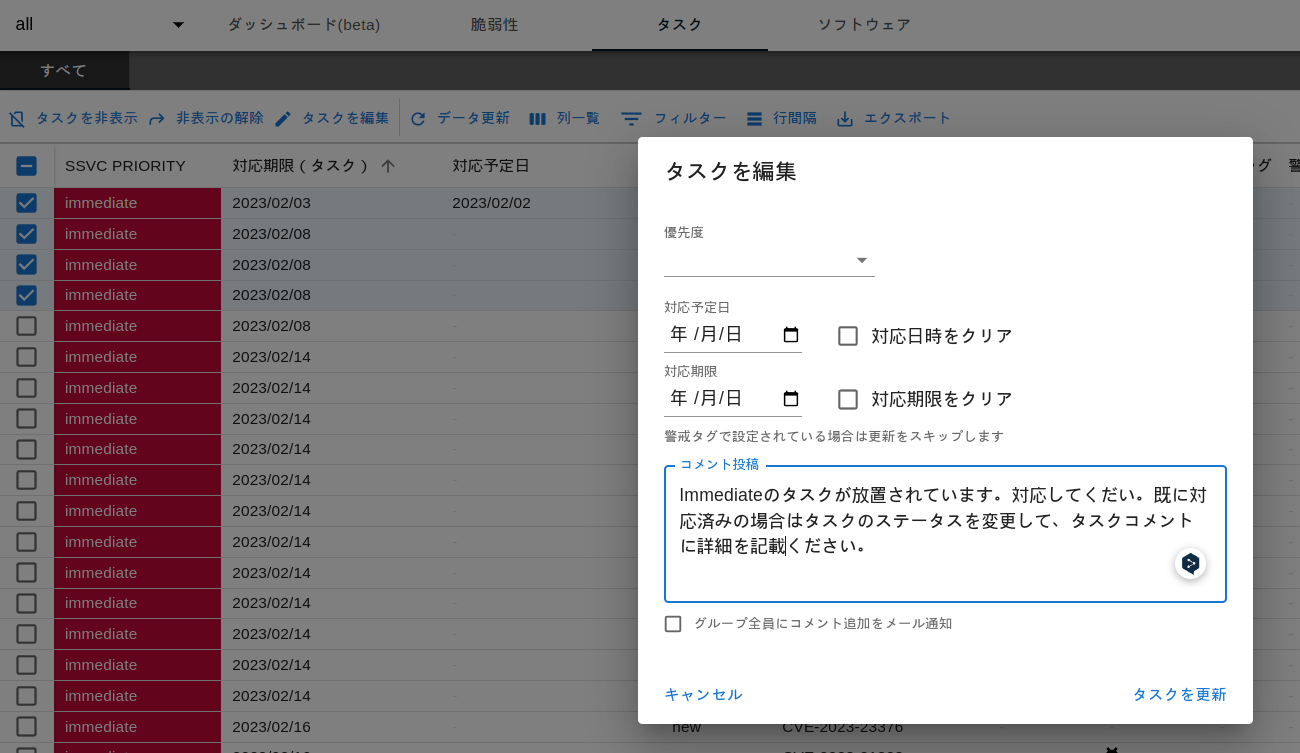

危険な脆弱性タスクを一括で対応指示する#

抽出した危険な脆弱性について、個別にタスクを開いて対応指示もできます(タスクの詳細を確認する を参照)が、第 2 ペイン で複数行を選択すれば、タスクのステータスなどを 一括編集 できます。

トピック機能の活用#

トピック機能 を使えば、脆弱性ごとにコメントを登録し、運用者へメール通知を送信できます。 これにより、CSIRT は全社への注意喚起を簡単に行えます。

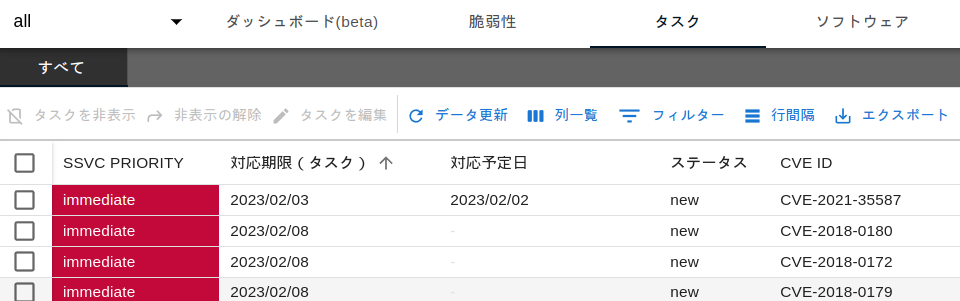

タスク管理と催促#

-

未対応タスクのフィルタリング

「未対応のまま期限が超過したタスク」や「対応予定日が未設定のタスク」をフィルタして抽出可能です。

-

一括通知

複数のタスクを選択し、一括で担当者に通知できます。

-

タスクコメントによる対応状況の追跡

タスク一覧の「最終コメント者」「最終コメント内容」列を活用すると、一覧画面上で各タスクの対応状況を把握できます。

- 最終コメント者がメンバ → 報告・質問が来ている。管理者の確認・返信が必要

- 最終コメント者が管理者自身 → 指示済み。メンバの対応待ち

「最終コメント更新日時」でソートすれば、直近でやり取りがあったタスクを上位に表示でき、タスク詳細画面を1件ずつ開かずに巡回できます。 詳しい活用例は「タスク一覧で最新のコメント内容を直接確認可能に」を参照してください。

一覧テンプレで列設定を共有

「最終コメント者」「最終コメント内容」「最終コメント更新日時」列を含む表示設定を一覧テンプレとして保存すれば、オーガニゼーション内の全メンバが同じ一覧をワンクリックで利用できます。

CSIRT運用効率の向上#

従来、CSIRT ではリアルなリスクに基づいたトリアージが難しく、リソースやコストの面で課題がありました。 FutureVuls の SSVC 機能を活用することで、こうした課題を解決し、脆弱性管理業務を大幅に効率化できます。

EPSSとの組み合わせでSSVCを補完#

EPSS(Exploit Prediction Scoring System) は、「今後30日以内に脆弱性が悪用される可能性」を数値化する仕組みです。FutureVuls は EPSS データを取り込み、SSVC と組み合わせることで以下のような活用が可能です:

- Immediateのさらなる優先順位付け Immediate に分類された脆弱性の中でも、EPSS スコアが高いものを優先的に対応します。

- SSVCの判断を補完

- Scheduled や Defer に分類されたタスクの中で、EPSS スコアが高いものを対応対象とする。

FutureVuls の EPSS 機能についてさらに詳しく知りたい方は、以下の記事をご覧ください。