2021-12-09 リリース内容#

米国CISAが新たに定義した超危険CVE-IDリストを情報源に追加#

2021年11月3日に米国政府のサイバーセキュリティ・インフラセキュリティ庁(CISA)が公開した「Binding Operational Directive 22-01」(米国政府系システム向けの運用指令)にて、「攻撃コードが公開されており野生のインターネットで攻撃に悪用された事例が数多くある極めて重大なリスクのある脆弱性リスト」である、「Known Exploited Vulnerabilities (KEV) catalog」(以下、CISA-KEV と記載)を指定しました。米国政府系のシステムでは、この CISA-KEV に該当する CVE は指定期間内に必須で対応しなければいけない、という強制力のある内容です。

今回のリリースでは CISA-KEV の情報を取り込み、FutureVuls の下記機能で扱えるようになりました。

- ダッシュボードでグループごとのCISA-KEV該当数をひと目で確認できるように

- 脆弱性一覧でCISA-KEVをフィルタ可能に

- 脆弱性詳細でCISA-KEVかをひと目でわかるように

- 重要フィルタ/自動DangerでCISA-KEVを判断条件に指定可能に

以下、それぞれの詳細を説明します。

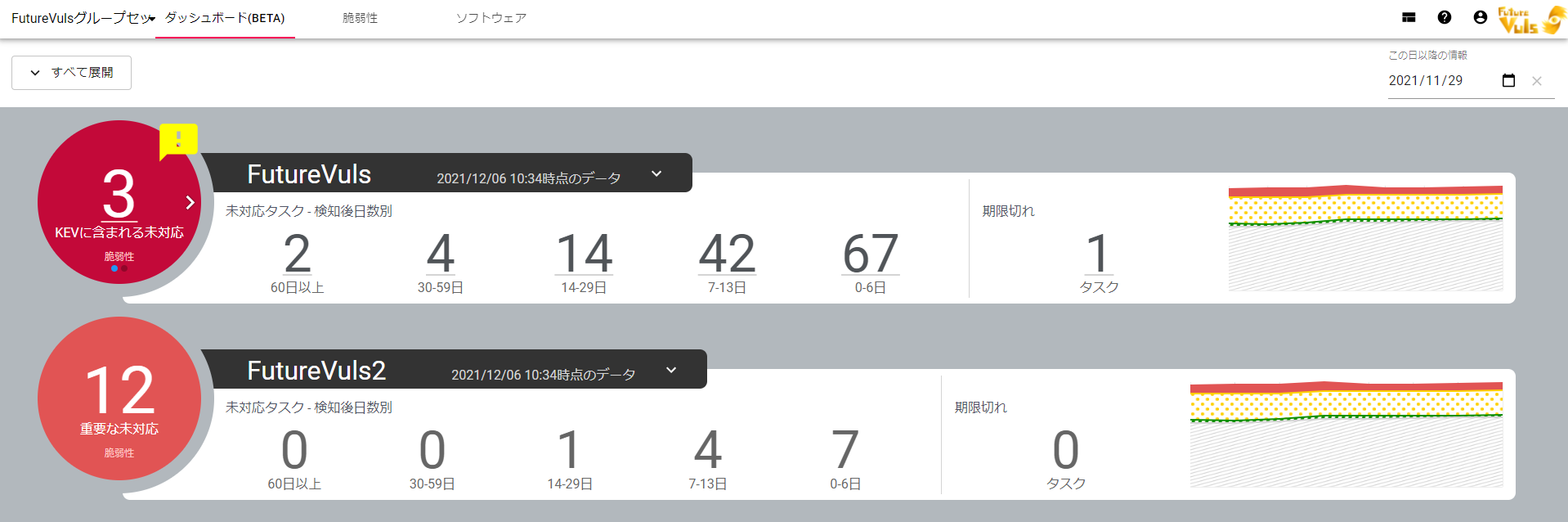

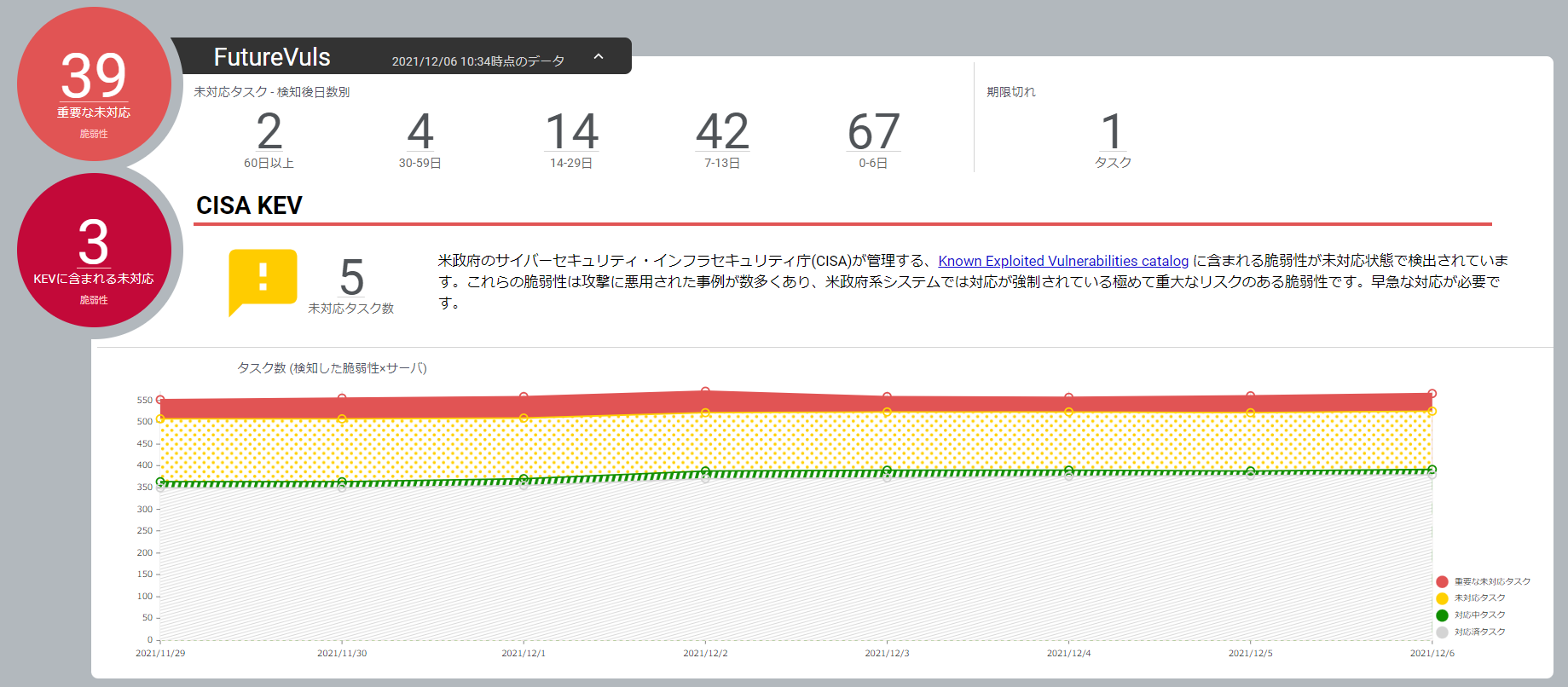

ダッシュボードでグループごとのCISA-KEV該当数をひと目で確認できるように#

ダッシュボード機能は CSIRT プランのみ対象です

「グループセット > ダッシュボード」で、「CISA-KEV に該当する未対応な脆弱性」を含むグループには、該当する脆弱性の件数と警告が表示されるようになりました。

グループ名をクリックして展開すると、より詳細な説明と関連するタスク数が確認できます。

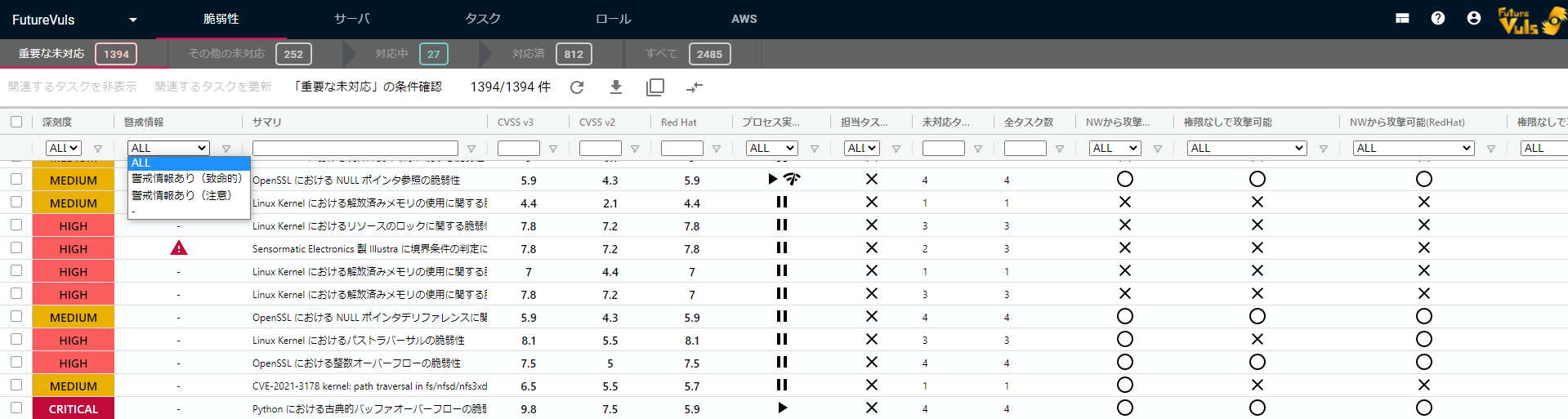

脆弱性一覧でCISA-KEVをフィルタ可能に#

脆弱性一覧の警戒情報カラムの値を三段階に変更しました。

これまでは JPCERT/CC-Alerts、US-CERT-Alerts からの警戒情報に該当するかを確認できましたが、今回の変更により CISA-KEV でフィルタをかけることができるようになります。

警戒情報あり(致命的)はCISA-KEVに含まれる脆弱性のみが該当します。警戒情報あり(注意)は、JPCERT/CC-Alerts、US-CERT-Alerts の警戒情報弱性が該当します。

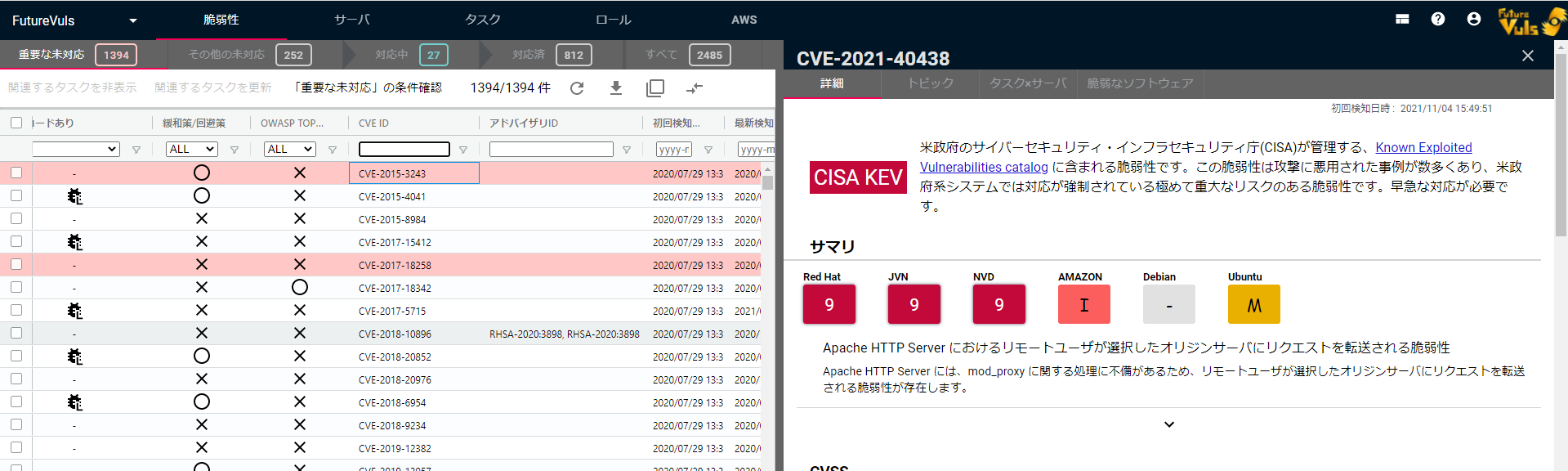

脆弱性詳細でCISA-KEV指定の危険CVEかをひと目でわかるように#

CISA-KEV に該当する脆弱性の詳細ページを開くと、注意喚起が表示されるようになりました。

重要フィルタ/自動DangerでCISA-KEVを判断条件に指定可能に#

重要フィルタ/自動 Danger で警戒情報の深刻度を選択できるようになりました。

致命的を選択した場合、CISA-KEVの警戒情報がある脆弱性のみを対象とします。注意を選択した場合、CISA-KEV,JPCERT/CC-Alerts,US-CERT-Alertsからの警戒情報がある脆弱性のみを対象とします。

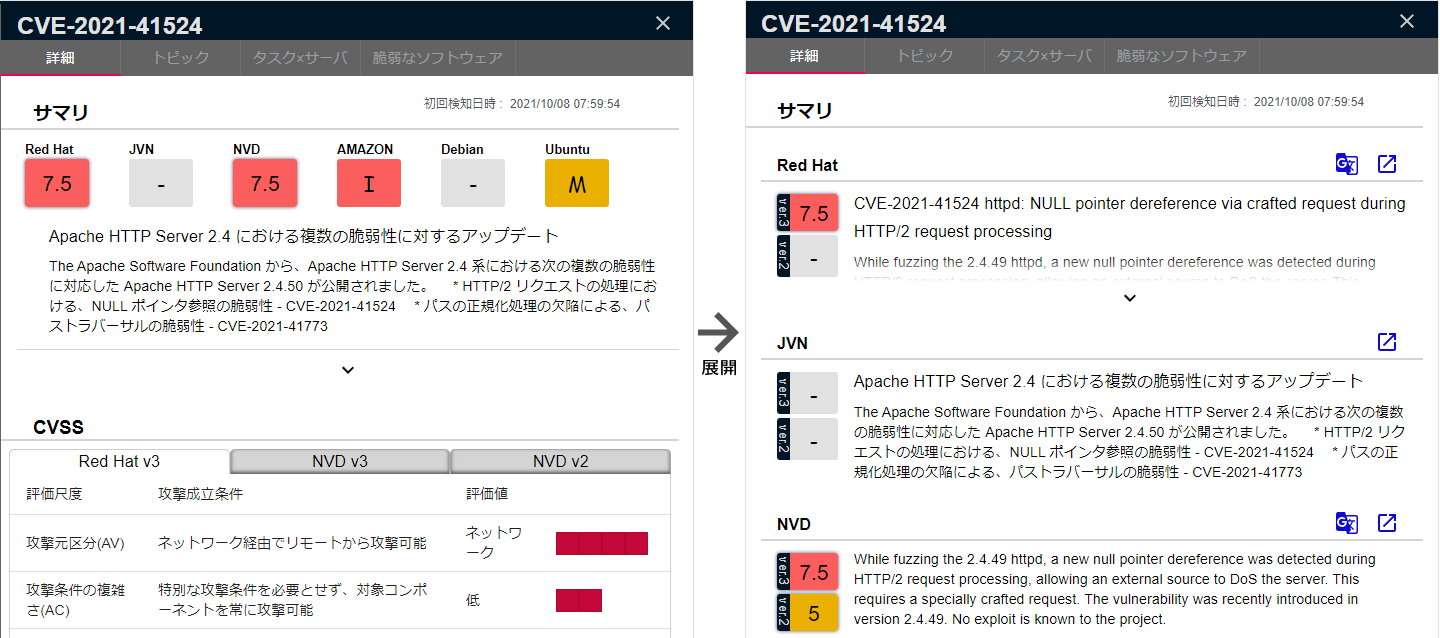

脆弱性詳細のサマリを短縮表示しました#

脆弱性情報のデータソース増加に伴い、詳細画面を占めるサマリの割合が増え、CVSS を見るためにスクロールする必要がでてきました。

今回の変更で、各データソースの CVSSv3スコアと代表的なサマリのみを表示するように変更しました。各データソースのサマリや CVSSv2スコアを確認したい場合は、サマリ下部の ∨ をクリックして展開してご確認ください。

FutureVuls APIで更新できるタスクのステータスを追加#

FutureVuls API で更新できるタスクのステータスを追加しました。

- 追加されたステータス

- risk_accepted

- not_affected

その他#

いくつかのバグを修正しました。