2026-02-24 リリース内容#

スキャナの更新が必要です

今回のリリースにはスキャナの更新を必要とする機能改善が含まれています。スキャナのバージョンが古い場合、一部機能が正しく動作しない可能性がありますので、定期的な更新をお願いします。

| 対象 | スキャナバージョン | スキャン実行スクリプト |

|---|---|---|

| Linux用 | [NEW] vuls v0.38.2 | Version: 2025/10 |

| Windows用 | [NEW] vuls v0.38.2 | Version: 2025/04 |

| Trivy | [NEW] v0.69.1 | Version: 2025/04 |

重要なお知らせ#

【要対応】レートリミットの導入#

本リリースより、FutureVuls API にレートリミットを導入しました。制限値は API トークンごとに 20 リクエスト/分、IP アドレスごとに 200 リクエスト/分です。

必要に応じて、バッチ API への処理移行や sleep の導入等により対応をお願いいたします。詳細はレートリミットを参照してください。

【要対応】Teams連携の移行対応#

Microsoft Office 365 Connector の廃止(2026年4月30日)に伴い、FutureVuls の Teams 通知を Power Automate Workflows に移行しました。

既存の Teams 連携をご利用のお客様は、2026年4月30日 までに以下の手順で設定変更をお願いいたします。

- Teams 側で Power Automate Workflows の Webhook URL を生成する

- FutureVuls の「グループ設定 > 通知 > Teams」で、新しい Webhook URL に更新する

詳しい設定手順は Teams通知設定 をご参照ください。

旧 Webhook URL について

旧 Office 365 Connector の Webhook URL(*.webhook.office.com)は、2026年4月30日以降使用できなくなります。期日までに新しい Webhook URL(*.api.powerplatform.com)への切り替えをお願いいたします。

定期自動スキャンの仕様変更予定 (2026年3月末)#

本リリースとは別に、2026年3月下旬の Hotfix リリースで仕様変更を予定しています。スキャナ経由で登録され、過去24時間以内に構成情報が同期されたサーバは、深夜の定期自動スキャンの対象外となります。システム全体の負荷軽減が目的であり、お客様側の設定変更は不要です。

詳細は「定期自動スキャン」を参照してください。

重要な新機能・改善#

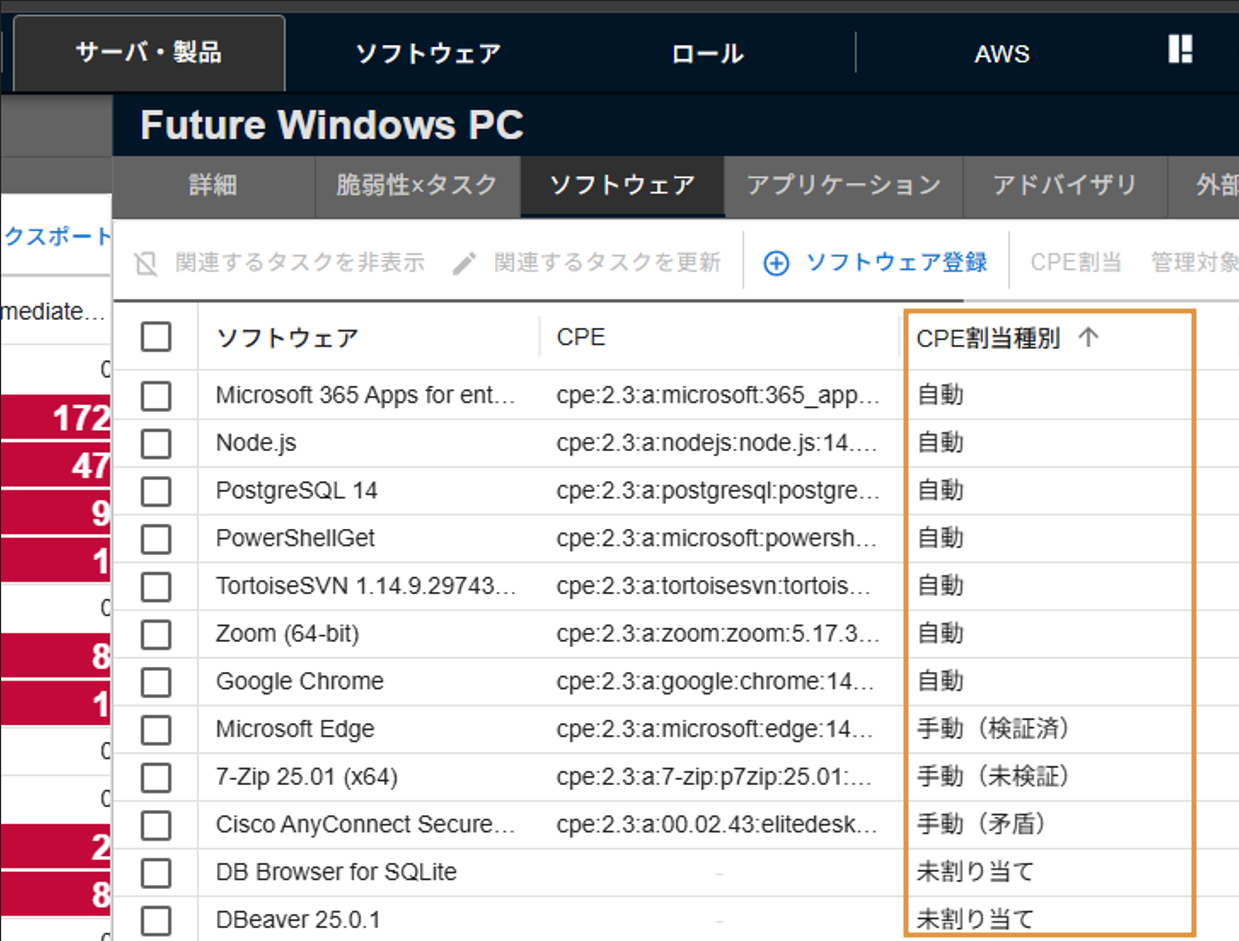

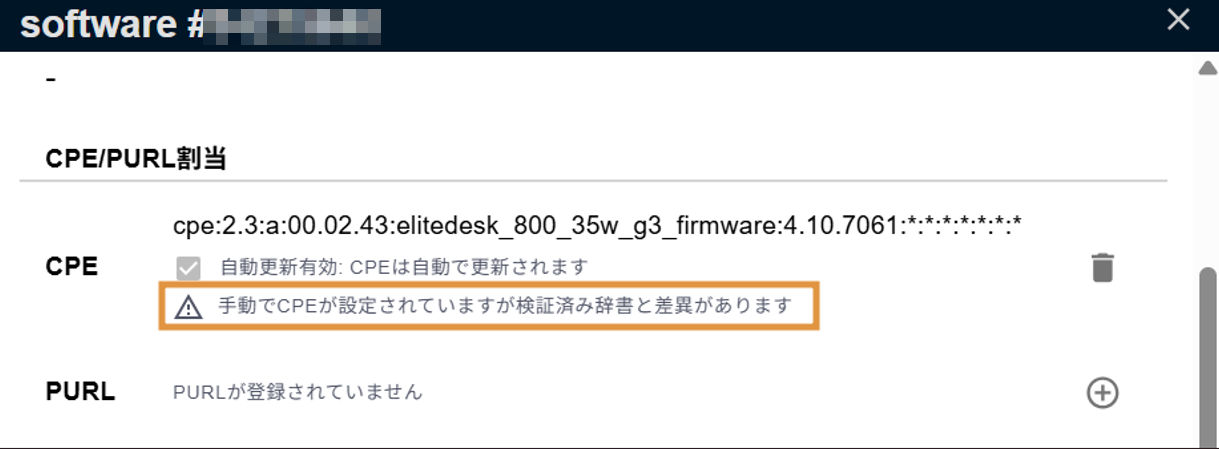

Windows ソフトウェアへの CPE 自動割当#

FutureVuls が独自に構築した検証済み CPE 辞書に基づき、スキャン時に Windows ソフトウェア(Google Chrome、Adobe Acrobat Reader など)へ CPE を自動で割り当てる機能を追加しました。 従来は手動での CPE 割り当てが必要でしたが、本機能により辞書に登録済みの製品であれば自動で CPE が割り当てられ、脆弱性を検知できるようになります。

既存グループではデフォルト無効のため、利用するにはグループ設定で「CPE 自動割当」を有効にしてください。 新規作成グループではデフォルト有効です。手動割当済の CPE は上書きされません(手動割当が常に優先)。

詳細は「CPEの自動割当」を参照してください。

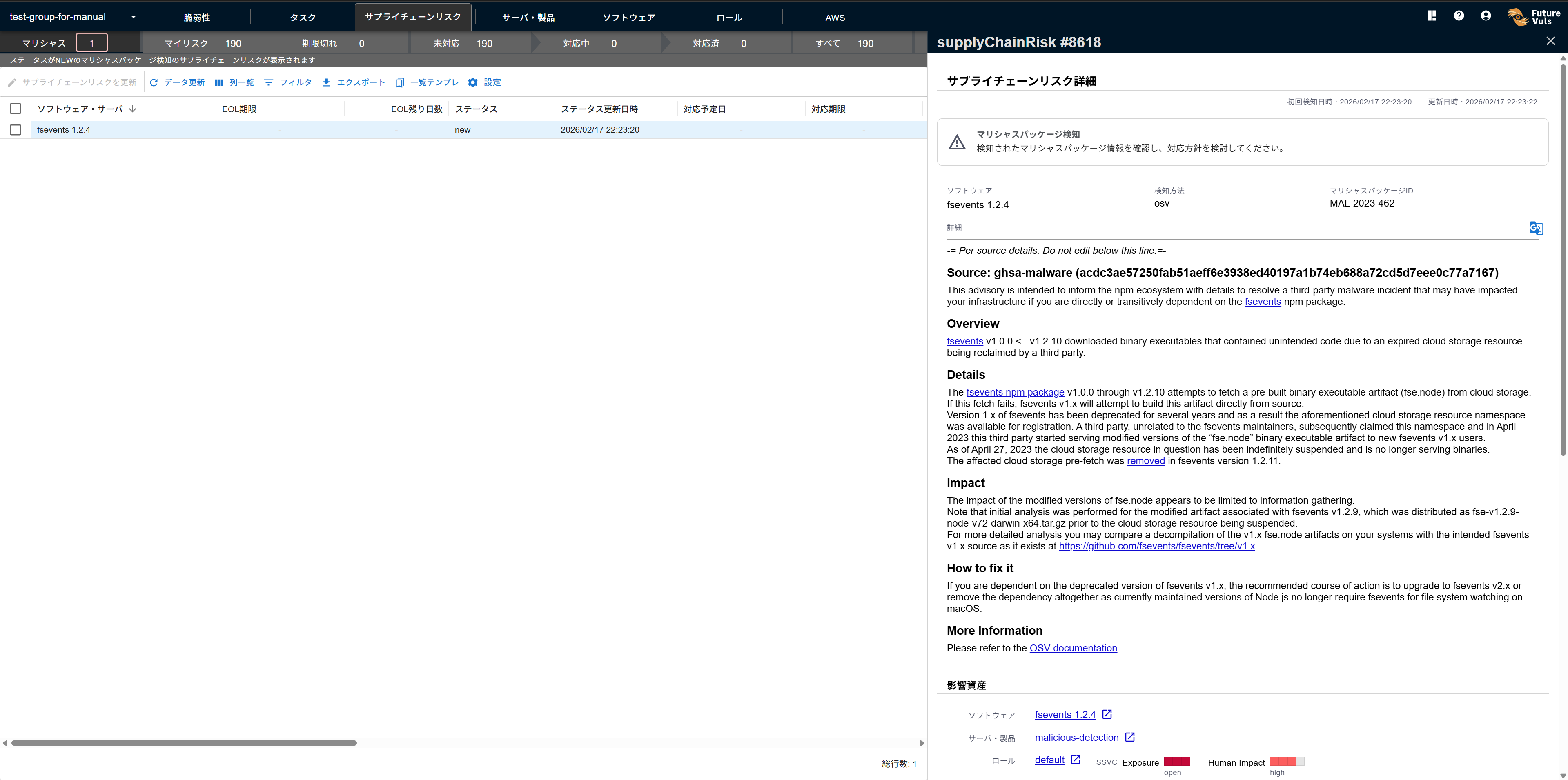

マリシャスパッケージ管理の強化#

これまで検知のみだったマリシャスパッケージ(悪意のあるパッケージ)について、サプライチェーンリスクタブでの対応管理と即時通知機能を追加しました。検知から対応完了までを一元的に管理できるようになります。

サプライチェーンリスクタブへの統合#

EOL 管理と同様に、マリシャスパッケージをサプライチェーンリスクタブで管理できるようになりました。

- 一覧画面でのリスク可視化: 検知されたマリシャスパッケージを一覧で把握できます。グループセット画面では、配下グループ全体の対応状況を横断的にモニタリングできます。

- 詳細画面での対応管理: マリシャスパッケージの詳細情報を確認しながら、優先度・担当者・対応期限の設定や、対応方針のコメント共有が可能です。EOL と統一されたワークフローで対応できます。

また、サブタブの構成が以下のように変更されます。

- すべて: EOL/Malicious やサプライチェーンリスクステータスを問わず、すべてのサプライチェーンリスクが表示されます。従来の「EOL」サブタブは「すべて」にリダイレクトされます。

- マリシャス(新規追加): ステータスが NEW のマリシャスパッケージ検知のサプライチェーンリスクが表示されます。

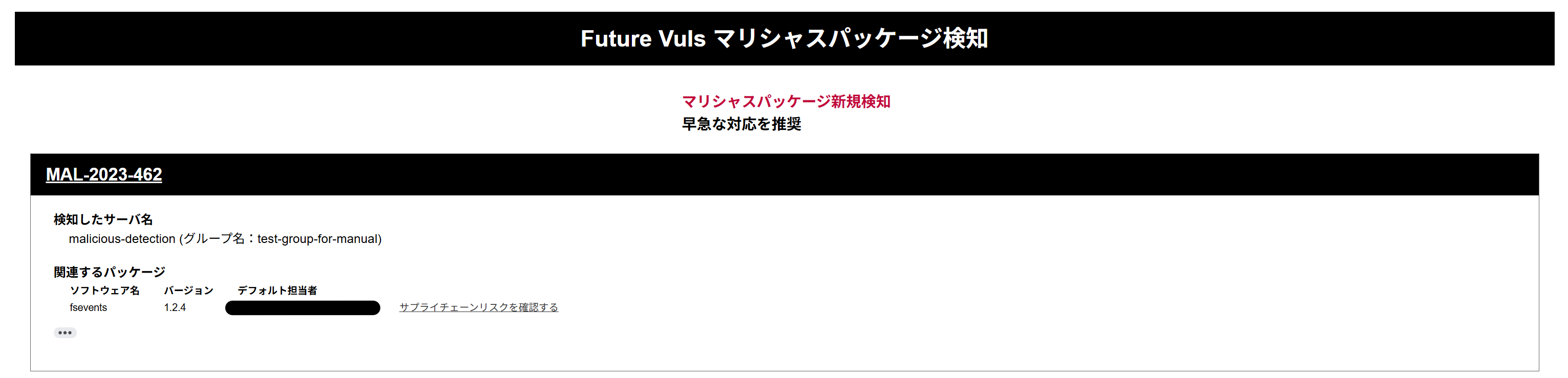

検知時の即時通知機能#

マリシャスパッケージが検知された際、SSVC Immediate タスクと同等の緊急度で即時通知を送信する機能を追加しました。悪意のあるパッケージの混入は、情報漏洩やシステム侵害に直結する重大なリスクであるため、検知後速やかに対応を開始できるよう即時通知します。

通知先は Immediate タスク通知と同様に、グループ設定画面から以下のいずれかを選択できます。

- グループ全員: グループ所属ユーザ全員に通知

- サプライチェーンリスクの主担当者: 該当サプライチェーンリスクの主担当者のみに通知

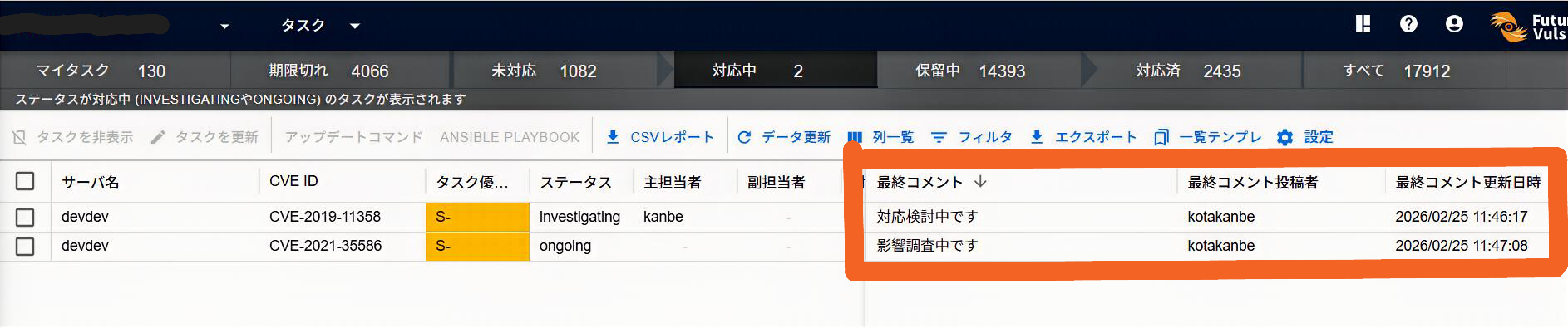

タスク一覧で最新のコメント内容を直接確認可能に#

タスク一覧画面に「最終コメント内容」と「最終コメント者」列を追加しました。タスク詳細画面を1件ずつ開かなくても、一覧画面上で各タスクの最新のやり取りと投稿者を即座に確認できます。

- 表示されるのはユーザのコメントのみ(システムによるステータス変更履歴は除外)

- 長文は省略表示されます

管理者の日常ワークフローがこう変わります#

Before / After: CSIRT 管理者の朝の巡回フロー

Before(従来)

- タスク一覧の「対応中」タブを開き、「最終コメント更新日時」でソートして、コメントが更新されたタスクを上位に表示する。ただし、誰が更新したかはこの時点ではわからない

- 気になるタスクを1件ずつクリックして詳細画面を開く

- 詳細画面をコメント欄までスクロールし、メンバからの最新報告を確認

- 確認が終わったら一覧に戻り、次のタスクを開く

- → 50件のタスクがあれば、50回の操作が必要

After(本リリース以降)

- タスク一覧の「対応中」タブを開き、「最終コメント更新日時」でソート

- 「最終コメント者」列と「最終コメント内容」列を確認するだけで、各タスクの状況を把握 - 最終コメント者がメンバ → 報告・質問が来ている。管理者の確認・返信が必要 - 最終コメント者が管理者自身 → 指示済み。メンバの対応待ち(スキップ可)

- 対応が必要なタスクだけを開いてコメントを返信

- → 画面操作は本当に対応が必要なタスクだけに削減

一覧テンプレで全メンバに共有

「最終コメント者」「最終コメント内容」「最終コメント更新日時」を表示する列設定を一覧テンプレとして保存すれば、オーガニゼーション内の全メンバが同じカスタマイズ済みの一覧をワンクリックで利用できます。メンバごとに列設定する必要はありません。

新機能追加#

Amazon Inspector SBOM スキャンが最新パッケージマネージャーに対応#

Inspector SBOM インポートで、Python の uv、Node.js の pnpm・bun も新たにインポートできるようになりました。これらのパッケージマネージャーを利用している環境でも、SBOM 経由で網羅的にソフトウェアを管理できます。

LockFile のペーストスキャンが pnpm・uv・bun に対応#

pnpm-lock.yaml、uv.lock、bun.lock ファイルのペーストで脆弱性を検知できるようになりました。ロックファイルを貼り付けるだけで、これらのパッケージマネージャーを使ったプロジェクトの脆弱性検知が可能です。

開発用依存関係(devDependencies)のスキャンに対応#

ペーストスキャンおよびスキャナ経由のスキャンにおいて、開発用依存関係(devDependencies)を管理対象に含めるオプションを追加しました。

- ペーストスキャン: 画面上の「開発用依存関係を含める」チェックボックスで切り替え可能

- スキャナ経由: スキャンしてサーバ登録後、サーバ詳細画面から「開発用依存関係を含める」を設定可能(初回スキャン時には設定不可)

開発用依存関係由来のソフトウェアには [DevDependency] バッジが表示され、本番用と視覚的に区別できます。サプライチェーンリスク管理の観点から、マリシャスパッケージの混入検知など開発環境の依存関係も網羅的に管理できるようになります。

タスク一括更新 API の追加#

複数のタスクのステータスや優先度をまとめて更新できるバッチ API(PUT /v1/tasks)を追加しました。1回のリクエストで最大1,000件のタスクを更新できます。

詳細は FutureVuls API ドキュメント を参照してください。

BlackDuck SBOMのインポート対応#

BlackDuck のソフトウェア構成分析(SCA)機能で出力された SBOM ファイルをインポートできるようになりました。 既存の SCA ツールとの連携が強化されます。

対応範囲について

BlackDuck で出力された SBOM ファイルについて、バイナリ解析機能により出力されたものには、今回のリリースでは未対応です。

SBOM でPURLが無いソフトウェアもインポート可能に#

これまで SBOM インポート機能では、PURL が含まれるコンポーネントのみをインポート対象にしていました。 今回のリリースで、PURL が含まれないコンポーネントについてもインポートできるようになりました。

詳細は SBOMのコンポーネントを取り込む条件を参照してください。

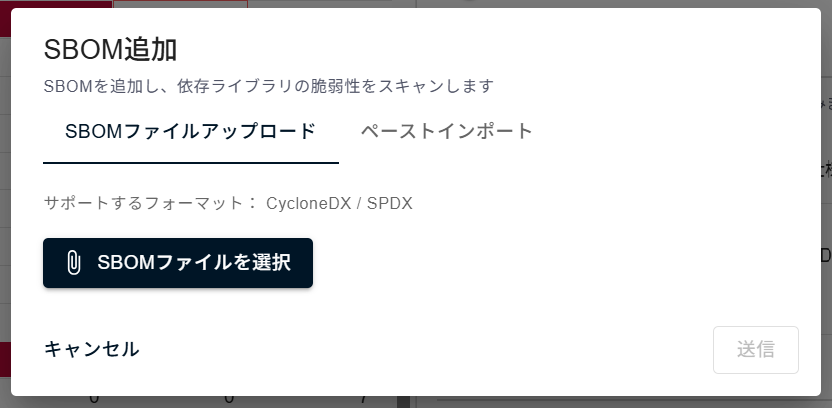

SBOMをファイル形式でアップロード可能に#

これまで SBOM をコンソール画面から登録する場合、テキスト形式で添付する必要がありました。 この場合に、ファイルサイズが大きいとブラウザの挙動が重くなる問題が生じていました。 今回のリリースで、画面から SBOM をファイル形式でも添付して登録できるようになります。

詳細は SBOM ファイルのアップロード を参照してください。

CPEとPURLの両方を同時に割り当て可能に#

ソフトウェアに対して、CPE と PURL(Package URL)の両方を同時に設定できるようになりました。 EOL・ライセンス・マリシャスパッケージの検知が有効になるほか、ソフトウェア種別に応じた脆弱性検知が行われます。

詳細は「CPEとPURLを両方割り当てた場合の動作」を参照してください。

EOL検知対象の製品カバレッジを拡大#

FutureVuls の EOL(End of Life)検知は、約2万種類の OSS を対象に独自ロジックでサポート終了状況を自動判定しています。さらに、endoflife.date の製品データを補完的に活用し、検知精度を高めています。

今回、endoflife.date に登録されている約 430 製品のうち CPE が未記載だった約 260 件を個別に調査し、約 130 件の CPE 紐づけを手動で追加しました。 これにより、endoflife.date 経由の EOL 検知カバレッジが約 4 割から約 7 割に向上し、より多くのソフトウェアで EOL を自動検知できるようになります。 残りの約 3 割は NVD に登録された CPE を今回特定できなかった製品であり、今後も継続的に調査を進めます。

参考として、今回の追加作業の一部は以下の Pull Request で公開しています。 未対応の製品については、こちらを参考に PR いただくか、EOLデータソース追加を要望したい からご連絡ください。

- Add CPE identifiers for various products #32

重要なバグ修正#

タスクコピー処理のタイムアウト問題を解決#

コメント数が多いタスクを含むサーバをコピーする際に、処理が完了しない問題を修正しました。コピー対象から除外するシステムコメントの種類を拡大し、大規模なサーバでも安全にコピーできるようになります。

除外対象の詳細はタスクコピーの仕様を参照してください。

CPE削除時の非表示タスク処理を修正#

CPE を削除した際、非表示に設定していたタスクが正しく削除されず、再度同じ CPE を登録すると誤った挙動をする問題を修正しました。

Microsoft定期パッチの警戒情報表示を改善#

Microsoft 定期パッチに含まれる CVE で「警戒情報:PoC」が誤表示される問題を修正しました。脆弱性詳細の表記が「PoC」のままだった問題を修正し、より正確な脅威評価が可能になります。

脅威情報サマリの精度を向上#

FutureVulsAI による脅威情報サマリ生成について、情報の取得方法と要約生成プロセスを改善しました。 これにより、関連性の低い情報の混入や、参照元との差異が発生するケースを低減し、より正確な脅威情報のサマリをご確認いただけます。

データベース負荷による応答遅延を改善#

特定時間帯にタスク一覧の表示やタスク操作が著しく遅くなる問題について、以下の最適化により改善しました。

- スキャン結果取り込み時のクエリチューニングにより、データベース負荷を大幅に削減

- スキャン関連バッチ処理間のロック待ち連鎖を解消し、処理の安定性を向上

Teams通知のImmediate Task Report本文表示を修正#

Teams 通知で SSVC Immediate Task Report のタイトルのみが表示され、詳細情報(CVE ID、サーバ名など)が表示されない問題を修正しました。

MSRCへのリンク切れを修正#

Windows 系の脆弱性情報のディストリビューションサポートページにおいて、MSRC(Microsoft Security Response Center)へのリンクが多数の CVE-ID でリンク切れとなっていた問題を修正しました。リンク先 URL の変更に対応し、正しいページへ遷移するようになります。

SBOM ペーストスキャン時に検知対象外のアプリケーションが削除される問題を修正#

SBOM のペーストスキャン実行時に、対象外のアプリケーションが意図せず削除される問題を修正しました。

PSIRTページのコメント欄でファイル添付ボタンが表示されない問題を修正#

PSIRT ページの psirtResponse のコメント欄において、自分が投稿したコメントにファイル添付ボタンが表示されない不具合を修正しました。

SBOM インポートで重複したライブラリ・バージョンがある場合にエラーになる問題を修正#

SBOM インポートで同一ライブラリの同一バージョンが複数回記載されている場合、エラーになる問題を修正しました。重複しているライブラリ・バージョンは1件として処理されるようになります。

「重要な未対応」の条件画面における更新処理の修正#

「重要な未対応」の条件画面において、CVSS スコアを更新できない問題を修正しました。

UI/UX改善#

グループセットタスクのステータス・タスク優先度に from/until フィルタの追加#

グループセットタスクの一覧画面で、ステータス列とタスク優先度列に from/until(範囲指定)フィルタを追加しました。

これにより、グループセットタスクでも、例えばステータスが new から defer までのタスクのみを表示するといった範囲指定が可能になります。

通知メールのタイトル文字数を拡張#

コメント通知メールの件名表示文字数を約30文字から60文字に拡張しました。メール一覧で内容をより詳しく確認できます。

タスク一覧でCVSS v3スコアを表示#

タスク一覧画面で CVSS v3の最大スコアを直接確認できるようになりました。SSVC、EPSS と合わせて、効率的なトリアージが可能になります。

一覧テーブルに総件数・表示件数を表示#

第2ペイン(詳細テーブル)に総件数と現在の表示件数を追加しました。フィルタリング結果を定量的に把握できます。

コメント一括操作時の通知を集約#

タスクやサプライチェーンリスクで一括操作により大量のコメントを投稿した際、通知メールをまとめて送信するように改善しました。メールボックスが大量の通知で埋まることを防ぎます。

Trivyスキャナのアンインストールコマンドを表示#

Trivy スキャナのアンインストールのコマンドを、グループ設定のスキャナタブに追加しました。画面下部の「アンインストールするには」のボタンを押し、表示されたコマンドを対象サーバで実行することで、スキャナをアンインストールできます。

その他#

Vulncheck NVD++において過検知されたタスクの削除#

2025-12-22 のリリースにて Vulncheck NVD++ における脆弱性の過検知を修正しましたが、修正以前に過検知により起票されていたタスクが残っていました。 今回のリリースで、これらの不要なタスクを一括削除しました。

その他仕様変更#

「関連するソフトウェア」の表示仕様を変更#

タスク詳細の「関連するソフトウェア」の表示仕様を変更しました。

これまでは、ソフトウェアが削除された場合に取り消し線付きで表示を継続していましたが、今回の変更により、脆弱性が検知されなくなったソフトウェアは削除済みか否かに関わらず「関連するソフトウェア」から削除されるようになりました。 削除されたソフトウェアの履歴は、タスクコメントから確認できます。

詳細は関連するソフトウェアを参照してください。

Windows ペーストスキャンコマンドの変更#

Windows ペーストスキャンのパッケージ情報取得コマンドを以下のとおり変更しました。

- 旧:

Get-Package | Format-List -Property Name, Version, ProviderName - 新:

Get-Package | Select-Object Name, Version, ProviderName, @{Name='Publisher';Expression={$_.Metadata['Publisher']}} | Format-List

新しいコマンドでは Publisher(発行元)情報が追加で取得されます。この情報は、今後のリリースで CPE 自動割当の精度向上に活用される予定です。 旧コマンドでも脆弱性検知への影響はなく、コマンドの更新は任意ですが、新しいコマンドで構成情報を取得いただけると、将来的な CPE 自動割当の改善に役立ちます。